半年近く前の 2020/05/04 に応募した SHAPR のマスクの抽選に、やっと当選しました。

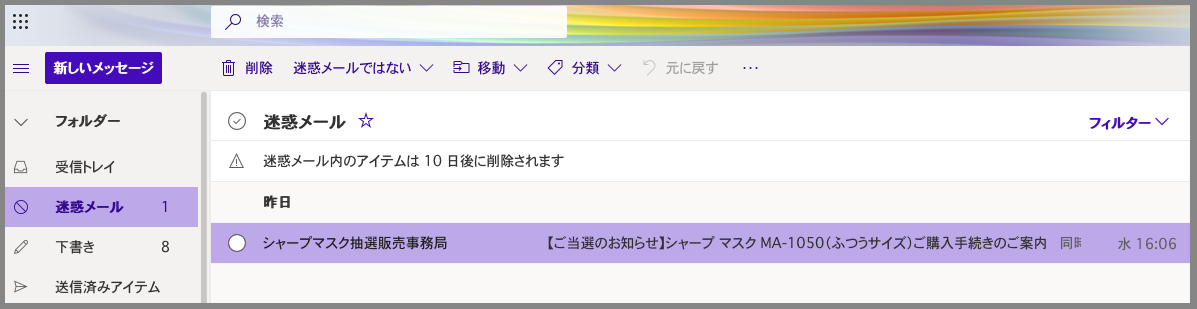

当選通知メールが Outlook.com によって迷惑メール判定されてしまったため、あやうく見落とすところでした。

機械的な迷惑メール判定は、どんなに高精度であっても完璧ではありません。

迷惑メールフォルダに溜まったメールを、見もしないで一括削除してしまうと、業務上大事なメールを失いかねません。

削除する前に、細心の注意を払いつつ自分で判断する必要があります。

| この当選通知メールも、本物である保証はどこにもありません。

誤検知ではなく、本当に「シャープを騙った詐欺メール」である可能性も捨て切れないため、確認が必要です。 今回は、私が行った確認手順をご紹介します。 |

|

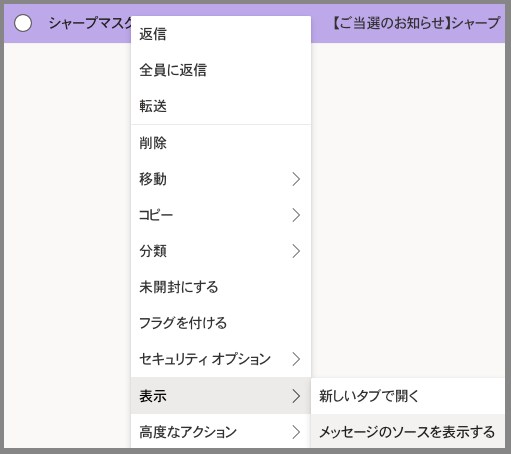

| まずはメールを右クリックし、「表示」から「メッセージのソースを表示する」をクリックします。

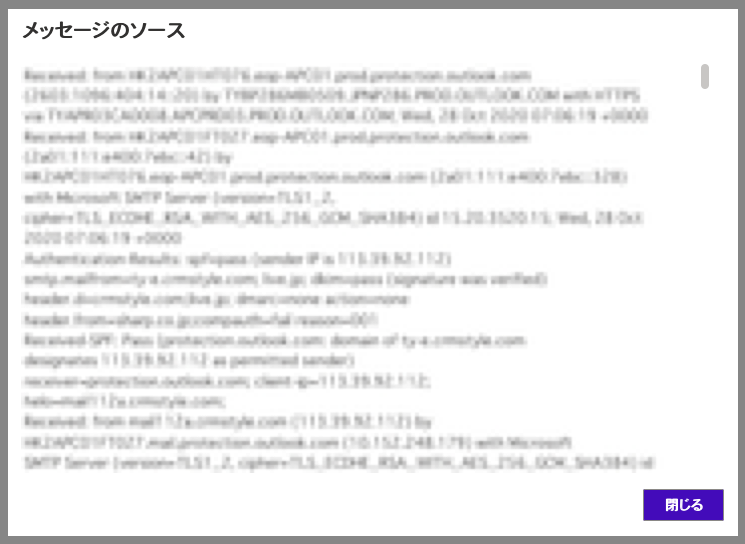

すると、大量のテキストデータが表示されます。

※このままの画面だと幅が狭く折り返しが多いため、全文をテキストエディタにコピペして見易くします。

SHARP 公式サイトによると、当選通知メールは <cocorostore-info@sharp.co.jp> というメールアドレスから送られてくるそうです。 ソース内の「From:」の項を見ると、たしかにこのメールアドレスと一致しています。 「From:」とは、一般的なメールソフトで「差出人」として表示されるメールアドレスのことです。 しかし、「From:」の項は詐称(偽装)することが可能なので、これだけで信じるわけにはいきません。 では、このメールの本当の出所はどこなのでしょうか。 「Message-ID:」とは、送信元メールシステムがメールに付与する一意の ID です。 Message-ID の @ より右側の部分が、送信元メールシステム・メールサーバーの名前です。 このメールにおいては、それが「ty-s101.crmstyle.com」となっていました。 |

|

| しーあーるえむすたいる??

シャープとは似ても似つかない文字列です。 そこで次に、「Received:」の項を見ます。 「Received:」は、読んで字の如く「どこのメールサーバーから受け取ったのか」を意味していて、「Received: from 甲 by 乙」という構文で記述されます。 現在の多くのメールは、いくつものメールサーバーを経由するため、「Received:」の項はソース内に複数記述されます。 |

|

このメールの「Received: from」は全部で4つあります。

下から順に見ていくと、以下のような経路が浮かび上がってきます。

①[172.27.15.12] ([172.27.15.12:5518] helo=ty-s101.crmstyle.com

↓

② mail112a.crmstyle.com (113.39.92.112)

↓

③ HK2APC01Fxxxxxxxxxxxxxx.prod.protection.outlook.com

↓

④ HK2APC01Hxxxxxxxxxxxxxx.prod.protection.outlook.com

③と④は受信側である Outlook.com のメールサーバーと考えられるため、①と②が送信元のメールサーバーと考えられます。

IP アドレスも併記されていますが、①の「172.27.15.12」はプライベート IP アドレスなので、送信元メールシステムの内部でのみ使われているものになります。

②の「113.39.92.112」はグローバル IP アドレスなので、これがこのメールを「インターネットの世界」に放ったメールサーバーだと言えます。

後半へ続きます。